V tomto článku hovoříme o bezpečnostní technologii Windows nazvané SEHOP, která může komplikovat úkol útočníkovi, který se rozhodne hacknout váš systém. Technologie SEHOP - Strukturované Výjimka Psovod Přepsat Ochrana (ochrana před přepsáním obsluhy strukturálních výjimek) je technologie zabraňující zneužití, která má blokovat poměrně často používanou techniku pro hackování systémů Windows- Přepsat.

Pokusme se krátce pochopit, jaká technologie je. Seh. Seh - Zpracování strukturovaných výjimek (strukturální zpracování výjimek) je mechanismus v systému Microsoft Windows, který umožňuje aplikacím získat kontrolu nad výjimkami softwaru a hardwaru, jako je provádění zakázaných pokynů, dělení nulou, omezený přístup k paměti atd., a tyto chyby zpracovávat nezávisle bez použití operačního systému systému. Technologie SEH umožňuje programátorům ovládat zpracování výjimek a je také nástrojem pro ladění. Pokud výjimka nebude zpracována, aplikace havaruje a uživatel uvidí známé okno s chybou „Program provedl neplatnou operaci a bude uzavřen“..

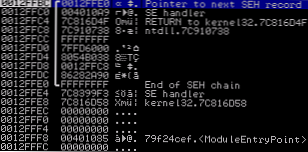

Ukazatele na obslužné rutiny SEH jsou většinou na zásobníku v rámcích SEH a přetečovací vyrovnávací paměť může tyto obslužné rutiny přepsat. Útočníci se mohou uchýlit k přepsání rámců SEH, aby se zmocnili kontroly změnou obsluhy SEH a / nebo potlačili selhání programu, když nastane výjimka (čímž se odhalí útok).

Technologie, kterou hackeři používají k přepisování manipulátorů SEH, se nazývá přepisování strukturovaných výjimek (SEH). Použití Přepsat útočník může přenést kontrolu na škodlivý kód, který je vložen prostřednictvím jakékoli dostupné chyby zabezpečení (obvykle přes přetečení vyrovnávací paměti).

V systému Windows Server 2003 existovala speciální technologie na ochranu proti přetečení vyrovnávací paměti, která funguje na základě SEH (implementuje se tedy i řada dalších typů ochrany). Hacker, který zachytil manipulátor SEH a nahradil jej vlastním, obchází tuto ochrannou technologii, která prostě nefunguje.

V boji proti přepsání SEH společnost Microsoft v roce 2009 pracovala na speciální technologii SEHOP. Tuto technologii zavedl systém Windows Vista SP1, Windows Server 2008 a všechny následující verze systému Windows. Ve výchozím nastavení SEHOP je povoleno pouze na serverových platformách (Windows Server 2008/2008 R2 / 2012).

Mechanismus ochrany proti přepsání obslužné rutiny strukturální výjimky se používá, když je program spuštěn. To znamená, že vám umožňuje chránit aplikace bez ohledu na to, zda byly kompilovány pomocí moderních bezpečnostních nástrojů, například / SAFESEH, nebo bez nich. Kromě toho je třeba poznamenat, že 64bitový kód není tímto typem útoku ovlivněn, tj. SEHOP chrání pouze 32bitové aplikace, včetně aplikací běžících pod Wow64 na 64bitových systémech.

Na klientských platformách je SEHOP vypnutý kvůli nekompatibilitě s některými verzemi klientského softwaru. Stojí za povšimnutí, že veškerý moderní software je psán s ohledem na specifika architektury SEHOP, takže pro zvýšení bezpečnosti vašeho systému Windows by měl být SEHOP povolen. V případě, že po aktivaci tohoto ochranného mechanismu se začnou objevovat různé chyby v aplikačním softwaru, bohužel, není kompatibilní se systémem ochrany proti přepisování SEH. V takovém případě zkuste opustit nekompatibilní software (nebo jej aktualizovat na novější verzi, deaktivovat SEHOP pro samostatný proces nebo pro všechny).

Jak aktivovat SEHOP ve Windows pro všechny aplikace

Technologii zabezpečení SEHOP můžete povolit úpravou registru (pamatujte, že v systému Windows Server 2012/2008 R2 / 2008 je tato funkce již aktivována)

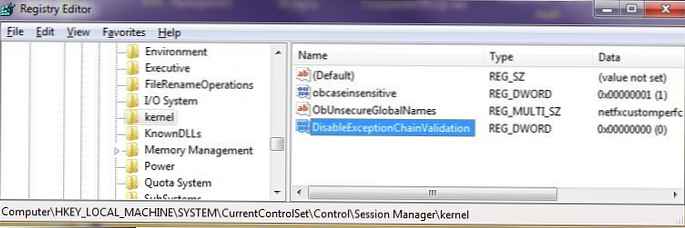

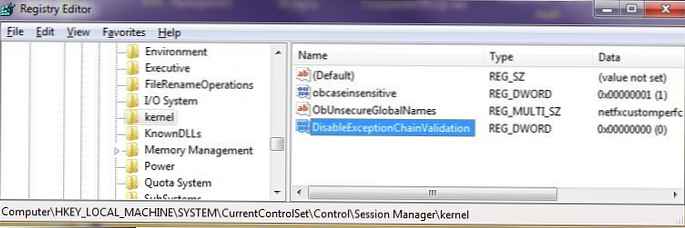

- Spusťte Editor registru regedit.exe

- Přejít na větev HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ kernel

- Najděte klíč DisableExceptionChainValidation, pokud chybí, vytvořte jej (typ - Dword, jméno - DisableExceptionChainValidation)

- Nastavte klíč DisableExceptionChainValidation na 0 (povolit SEHOP).

- Zavřete editor registru a restartujte počítač

V případě, že po restartu některé programy přestanou fungovat, zkuste je aktualizovat. Pokud to nepomůže, deaktivujte SEHOP nastavením klíče DisableExceptionChainValidation na 1.

Dále mějte na paměti, že řada aplikací nemusí kvůli SEHOPu fungovat správně. V případě, že nechcete SEHOP úplně deaktivovat, můžete tuto funkci pro konkrétní procesy deaktivovat.

SEHOP pro jeden proces

Chcete-li zakázat SEHOP pro samostatný proces, otevřete editor registru a přejděte do větve:

- Pro 32bitový Windows HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Možnosti spuštění souboru obrázku

- Pro 64bitový Windows HKEY_LOCAL_MACHINE \ SOFTWARE \ Wow6432Node \ Microsoft \ Windows NT \ CurrentVersion \Možnosti spuštění souboru obrázku

Uvnitř větev Obrázek Soubor Poprava Možnosti vytvořte novou větev s názvem procesu, pro který chcete vyvolat výjimku SEHOP (například skype.exe). V této sekci vytvořte nový klíč DisableExceptionChainValidation a dát jí hodnotu 1 (čímž deaktivujete SEHOP pro proces skype.exe).

Hodnota 0 - povolení procesu SEHOP.