Minulý týden společnost Microsoft vydala aktualizace zabezpečení, které mění výchozí chování modulu Windows Group Policy. Hovoříme o aktualizacích vydaných v rámci bulletinu MS16-072 ze dne 14. června 2016, jehož cílem je odstranit zranitelnosti v mechanismu GPO. Uvidíme, proč byla tato aktualizace vydána a co musí správce systému vědět o změnách v aplikaci skupinových zásad.

Aktualizace z MS16-072 řeší zranitelnost, která by mohla útočníkovi umožnit zahájit útok typu Man in the middle (MiTM) a získat přístup k provozu přenášenému mezi počítačem a řadičem domény. V zájmu ochrany před zranitelnostmi se vývojáři MS rozhodli změnit kontext zabezpečení, ve kterém jsou zásady získány. Pokud dříve byly uživatelské zásady získány v souvislosti s bezpečností uživatele, po instalaci MS16-072 jsou uživatelské zásady získány v souvislosti s počítačovým zabezpečením.

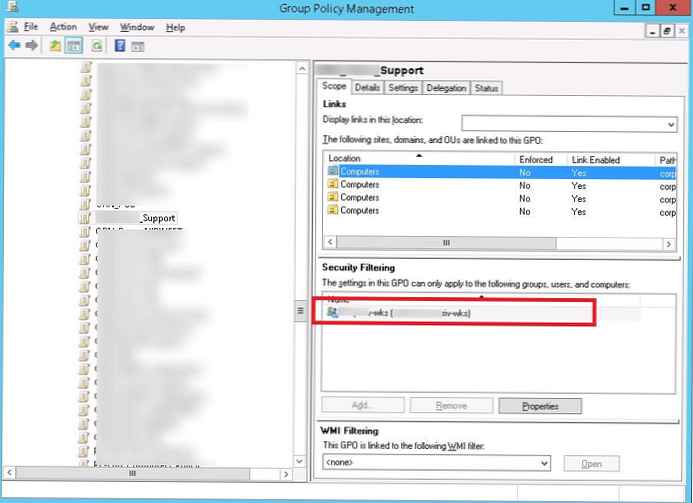

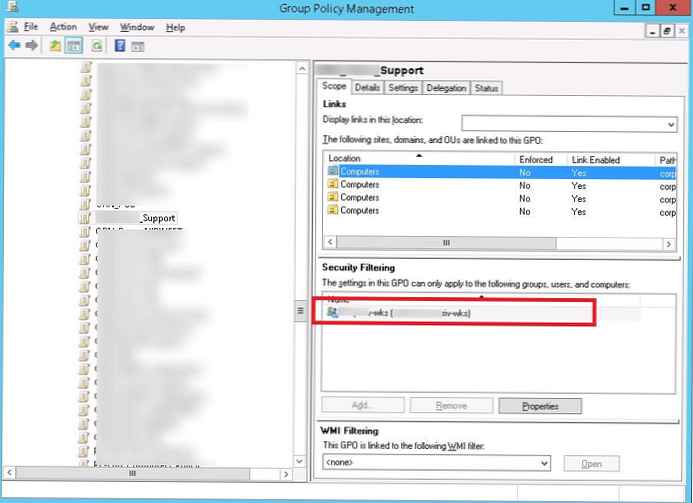

Mnoho uživatelů proto zjistilo, že po instalaci aktualizací z tohoto zpravodaje již některé zásady nebyly použity. GPO se standardními oprávněními, která mají Filtrování zabezpečení jsou udělena práva na čtení a použití zásad skupiny pro skupinu Authenticated Users, aplikovat jako obvykle. Problém je pozorován pouze u zásad, u kterých je nakonfigurováno Filtrování zabezpečení a jejichž oprávnění byla ze skupiny Authenticated Users odstraněna. .

Ve všech předchozích doporučeních, pokud je to nutné, bylo použití filtrování zabezpečení MS vždy doporučeno k odstranění skupiny Authenticated Users a přidání skupiny zabezpečení uživatelů s právy Read and Apply.

Ve všech předchozích doporučeních, pokud je to nutné, bylo použití filtrování zabezpečení MS vždy doporučeno k odstranění skupiny Authenticated Users a přidání skupiny zabezpečení uživatelů s právy Read and Apply.

Po instalaci aktualizace MS16-072 / KB3159398, nyní pro úspěšné použití zásady, musí mít práva ke čtení k objektu GPO také účet samotného počítače..

A protože Authenticated Users znamená jak uživatelské, tak počítačové účty, smazání této skupiny, proto blokujeme přístup k GPO.

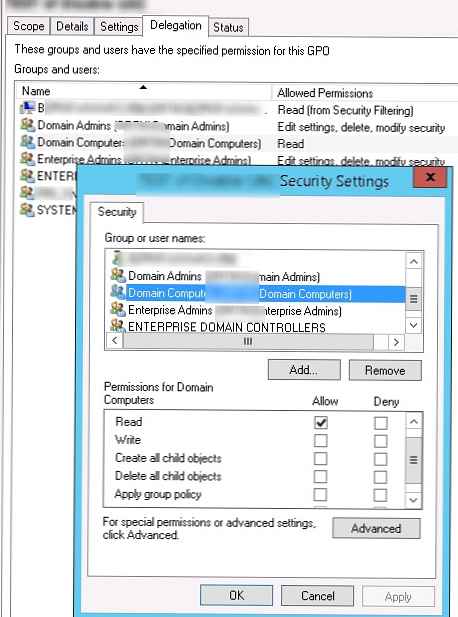

Chcete-li problém vyřešit, musíte odebrat aktualizaci (nikoli správným, ale efektivním způsobem) nebo pomocí GPMC.MSC pro všechny zásady, které používají filtrování zabezpečení podle skupin uživatelů na kartě Delegování přidat skupinu Doménové počítače (potřebná pouze práva ke čtení).

Chcete-li problém vyřešit, musíte odebrat aktualizaci (nikoli správným, ale efektivním způsobem) nebo pomocí GPMC.MSC pro všechny zásady, které používají filtrování zabezpečení podle skupin uživatelů na kartě Delegování přidat skupinu Doménové počítače (potřebná pouze práva ke čtení).

Počítače domény tedy budou mít právo tuto zásadu číst .

Počítače domény tedy budou mít právo tuto zásadu číst .

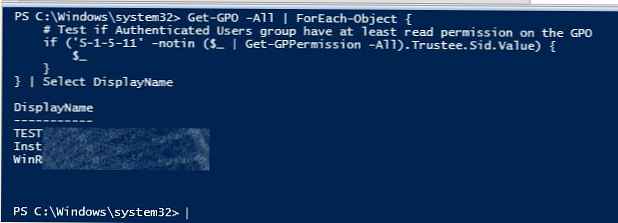

Chcete-li najít všechny objekty GPO v doméně, která nemá ověřené uživatele ve filtrování zabezpečení, můžete použít následující skript:

Get-GPO - vše | ForEach-Object

if ('S-1-5-11' -notin ($ _ | Get-GPPermission -All) .Trustee.Sid.Value)

$ _

| Vyberte DisplayName

U rozsáhlých a složitých infrastruktur se složitou strukturou skupinových zásad můžete použít pohodlnější skript PowerShell MS16-072 - Známý problém - Použijte PowerShell ke kontrole GPO k nalezení problematických politik

Aktualizace. Jak provést změny v režimu AD tak, aby všechny nové zásady skupiny (GPO) byly okamžitě vytvořeny s potřebnými právy