V systému Windows Server 2008 (Vista) se objevila nová funkce, která umožňuje svázat úlohu plánovače s jakoukoli událostí v systémových protokolech. Díky této funkci může správce naplánovat konkrétní skript nebo odeslat e-mailové upozornění na jakoukoli událost systému Windows. Tuto možnost se budeme zabývat podrobněji..

Schopnost provádět úkoly při výskytu určitých událostí systému Windows je založena na těsné integraci Plánovač úloh a Prohlížeč událostí. Úkolem plánovače můžete přiřadit libovolnou událost systému Windows přímo z konzoly protokolu Prohlížeče událostí. V reakci na událost může plánovač spustit skript nebo odeslat e-mailové upozornění administrátorovi (nebo jinému uživateli).

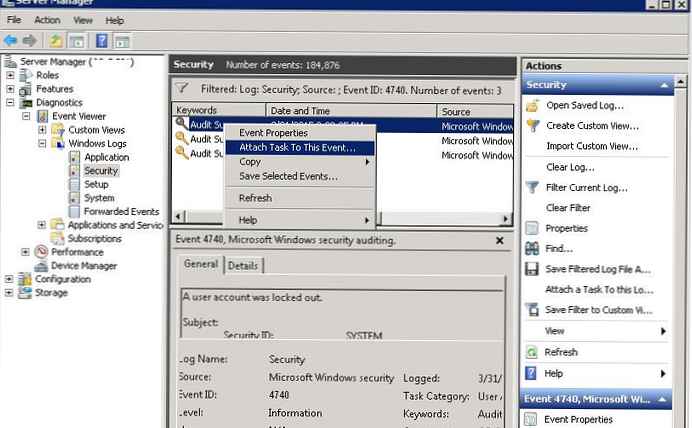

Řekněme, že naším úkolem je nakonfigurovat upozornění správce zabezpečení o blokování uživatelského účtu ve službě Active Directory.

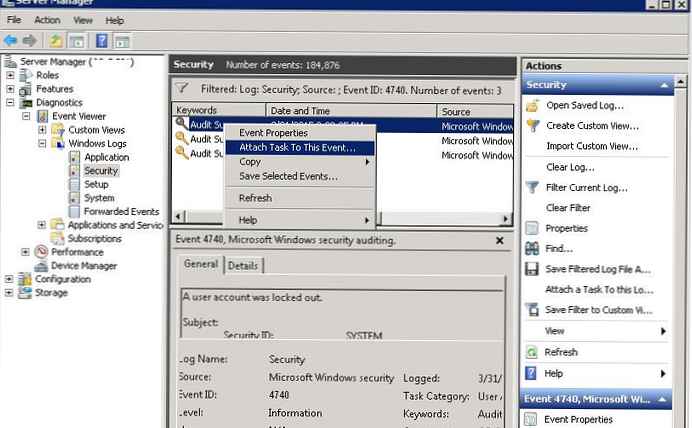

Tip. Tuto událost jsme vybrali pro přehlednost. Rozsah aplikací této funkce je ve skutečnosti poměrně široký. Mohou to být například výstrahy o vypnutí určité služby Windows, spuštění konkrétního programu pro dokončení zálohy Exchange, oznámení o změně ve skupinách zabezpečení služby Active Directory nebo změnách v určitých složkách nebo souborech atd..Událost uzamčení účtu v AD je zaznamenána v řadiči domény v protokolu zabezpečení. Zámek události ID události - 4740. Otevřete konzolu protokolu událostí systému Windows (Prohlížeč událostí - eventvwr.msc) a hledejte událost, která nás zajímá. Klikněte na něj pravým tlačítkem a vyberte Připojit Úkol Do Tohle Událost (Připojte k této události úkol).

Spustí se Průvodce vytvořením úlohy plánovače. Průvodce vás vyzve k zadání názvu úlohy. Generuje se automaticky. - Security_Microsoft-Windows-Security-Auditing_4740 a jsme spokojeni.

Spustí se Průvodce vytvořením úlohy plánovače. Průvodce vás vyzve k zadání názvu úlohy. Generuje se automaticky. - Security_Microsoft-Windows-Security-Auditing_4740 a jsme spokojeni.

V dalším kroku je zobrazen typ protokolu událostí, zdroj a ID události (všechna pole jsou vyplněna automaticky a v tomto kroku není možné je upravovat).

V dalším kroku je zobrazen typ protokolu událostí, zdroj a ID události (všechna pole jsou vyplněna automaticky a v tomto kroku není možné je upravovat).

Dále se navrhuje vybrat typ reakce na událost. Jsou možné následující možnosti:

Dále se navrhuje vybrat typ reakce na událost. Jsou možné následující možnosti:

- Spuštění programu - spuštění programu (skript)

- Odeslat e-mail - odeslání e-mailového oznámení

- Zobrazit zprávu - zobrazí zprávu v konzole

Máme zájem o e-mailová upozornění. Určujeme odesílatele, příjemce, adresu SMTP serveru, předmět a text zprávy.

Máme zájem o e-mailová upozornění. Určujeme odesílatele, příjemce, adresu SMTP serveru, předmět a text zprávy.

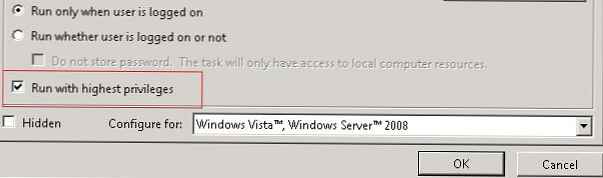

V posledním kroku průvodce uvidíte výsledné nastavení spouštění. Výsledkem je, že se v plánovači úkolů objeví nový úkol vázaný na naši událost. Pojďme otevřít konzoli Plánovač úloh (v Nástrojích pro správu). Vytvořenou úlohu najdete v sekci Knihovna plánovače úloh -> Úkoly prohlížeče událostí.

V posledním kroku průvodce uvidíte výsledné nastavení spouštění. Výsledkem je, že se v plánovači úkolů objeví nový úkol vázaný na naši událost. Pojďme otevřít konzoli Plánovač úloh (v Nástrojích pro správu). Vytvořenou úlohu najdete v sekci Knihovna plánovače úloh -> Úkoly prohlížeče událostí.

Zde můžete změnit nastavení spouštěče události a přinutit jej, aby běžel, testováním reakce na událost.

Zde můžete změnit nastavení spouštěče události a přinutit jej, aby běžel, testováním reakce na událost.

Spoušť je aktivní. Nyní při blokování jakéhokoli účtu AD - na zadaný e-mail bude zaslán oznamovací e-mail.

Poznámka:. Podobné funkce v systému Windows Server 2003 a starších verzích systému Windows byly implementovány pomocí obslužného programu konzoly - eventtriggers.exe. Tento nástroj vám také umožnil sledovat události v systémových protokolech a spouštět spouštěcí události pro určité události. Pro náš příklad, když potřebujete svázat spuštění skriptu vbs nebo powerhell k události 4740, která odešle e-mail do poštovní schránky správce, příkaz může být následující:

eventtriggers / create / TR “Lock Account” / TK “C: \ WINDOWS \ system32 \ windowspowershell \ v1.0 \ powershell.exe c: \ script \ SendEmail.ps1" / L Security / EID 4740

Toto oznámení není příliš informativní a chcete-li zobrazit podrobné informace o události, musíte otevřít protokol Prohlížeče událostí. Zkusme k dopisu připojit data z protokolu událostí. Pomůže nám to nástroj Wevtutil, který vám umožní uvolnit informace o jakékoli události z protokolů systému Windows. Chcete-li získat data o poslední události s kódem 4740 z protokolu zabezpečení, musíte udělat:

wevtutil qe Zabezpečení / q: "* [Systém [(EventID = 4740)]]" / f: text / rd: true / c: 1

Vytvořme skript (query.cmd) ze dvou řádků: první odstraní starý soubor protokolu, druhý uvolní poslední událost z protokolu a uloží ji do souboru protokolu:

del c: \ script \ query.txt

wevtutil qe Zabezpečení / q: "* [Systém [(EventID = 4740)]]" / f: text / rd: true / c: 1> c: \ script \ query.txt

Zbývá znovu otevřít nastavení dříve vytvořeného spouštěče v protokolu plánovače úloh. Na kartě Akce přidejte novou akci - spusťte skript query.cmd. Pak je třeba změnit pořadí akcí, přesunout je v seznamu pomocí šipek vpravo (skript by měl být proveden jako první).

Dále upravíme druhou akci - odeslání e-mailu, výběr souboru c: \ script \ query.txt jako přílohu k e-mailu .

Dále upravíme druhou akci - odeslání e-mailu, výběr souboru c: \ script \ query.txt jako přílohu k e-mailu .

Vyzkoušejte úlohu znovu. Pošta správce nyní obdrží oznámení s přílohou, která obsahuje informace o názvu blokovaného účtu, době blokování a dalších užitečných informacích.

Vazba plánovačů na události v systémových protokolech funguje ve všech verzích Windows, počínaje Windows Server 2008 / Vista. Tato funkce umožňuje rychle informovat správce o výskytu určitých problémů ze serverů a reagovat na ně.