V tomto článku se budeme bavit o funkcích záložních řadičů domény Active Directory, zjistíme, jak nastavit automatické zálohování AD pomocí PowerShell a vestavěných nástrojů Windows Server..

Obsah:

- Musím zálohovat Active Directory?

- Jak zkontrolovat datum poslední zálohy řadiče domény Active Directory?

- Zálohování řadiče domény AD pomocí zálohování systému Windows Server

- Zálohování Active Directory pomocí PowerShell

Musím zálohovat Active Directory?

Více než jednou jsem slyšel od správců, kteří jsou obeznámeni s myšlenkou, že pokud máte několik (5, 10 atd.) Geograficky rozptýlených řadičů domény Active Directory, nemusíte zálohovat AD, protože u několika řadičů domény jste již zajistili vysokou odolnost domény. Ve skutečnosti je v takovém schématu pravděpodobnost současného selhání všech řadičů DC 0 a pokud jeden řadič domény spadne, je rychlejší nasazení nového řadiče domény na místě a odstranění starého pomocí nástroje ntdsutil.

V mé praxi jsem se však setkal s různými scénáři, kdy se ukázalo, že všechny řadiče domény jsou poškozené: v jednom případě byly všechny řadiče domény (v různých městech bylo více než 20) šifrováno kvůli zachycení hesla domény pomocí šifrovače pomocí nástroje mimikatz (aby se zabránilo takovému schémata viz články „Ochrana systému Windows před mimikatzem“ a „Ochrana privilegovaných skupin administrátorů“), v jiném případě doména vložila replikaci poškozeného souboru NTDS.DIT..

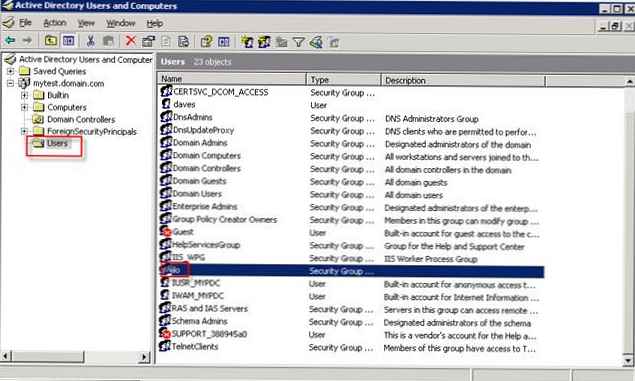

Obecně je možné a nutné záložní AD. Minimálně byste měli pravidelně zálohovat klíčové řadiče domény, vlastníky rolí FSMO (Flexible single-master operations). Seznam řadičů domén s rolemi FSMO můžete získat příkazem:

netdom dotaz fsmo

Jak zkontrolovat datum poslední zálohy řadiče domény Active Directory?

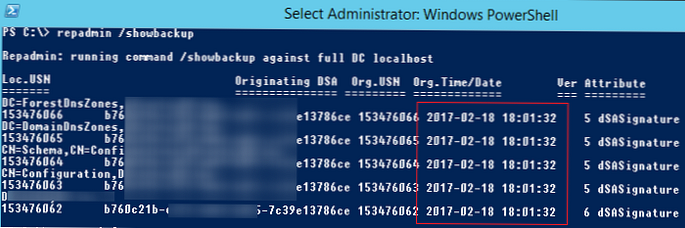

Pomocí nástroje repadmin můžete zkontrolovat, kdy byla vytvořena záloha aktuálního řadiče domény Active Directory:

repadmin / showbackup

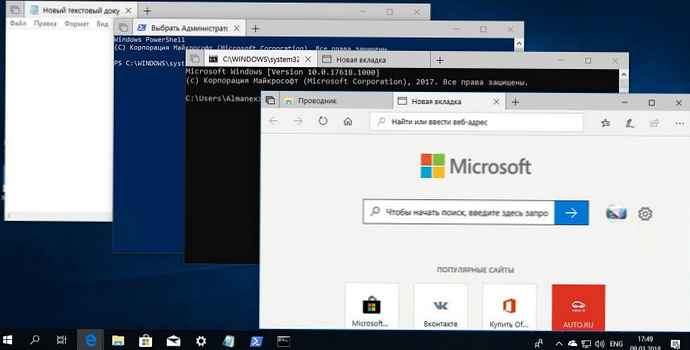

V tomto příkladu je vidět, že poslední zálohy oddílů DC a AD byly zálohovány 2017-02-18 18:01:32 (s největší pravděpodobností to nebylo provedeno od nasazení řadiče domény).

Stav zálohy všech řadičů domény v doméně můžete získat příkazem:

repadmin / showbackup *

Zálohování řadiče domény AD pomocí zálohování systému Windows Server

Pokud nemáte speciální zálohovací software, můžete k vytvoření záloh použít vestavěnou zálohu systému Windows Server (tato součást nahradila NTBackup). Úlohy automatického zálohování můžete nastavit v uživatelském rozhraní Windows Server Backup GUI, bude to však mít určitá omezení. Hlavní nevýhodou je, že nová záloha serveru vždy přepíše původní..

Při zálohování řadiče domény prostřednictvím služby WSB vytvoříte zálohu Stavy systému (Stav systému) Stav systému zahrnuje Active Directory Base (NTDS.DIT), GPO, obsah adresáře SYSVOL, registr, metadata IIS, databázi AD CS a další systémové soubory a prostředky. Záloha je vytvořena pomocí služby stínové kopie VSS.

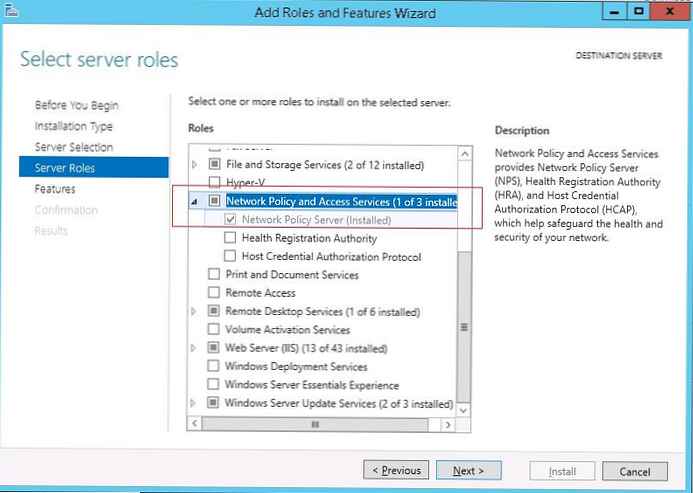

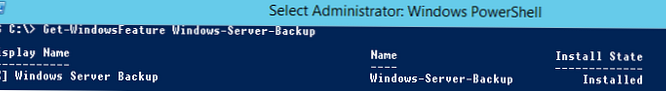

Můžete zkontrolovat, zda je součást Zálohování serveru Windows nainstalována pomocí funkce PowerShell cmdlet Get-WindowsFeature:

Get-WindowsFeature Windows-Server-Backup

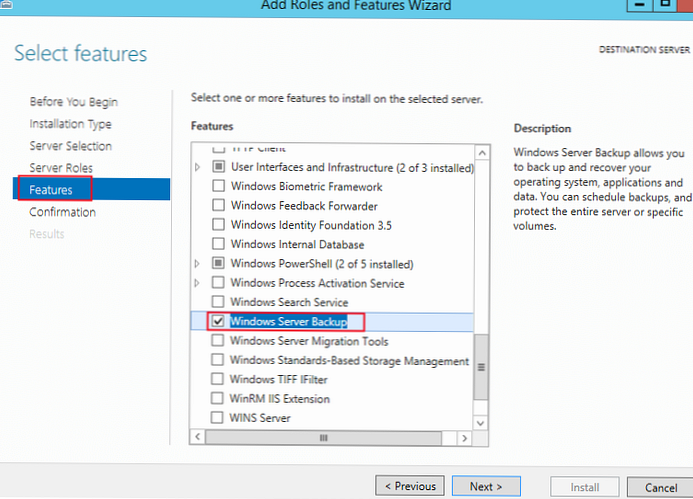

Pokud komponenta WSB chybí, můžete ji nainstalovat pomocí PowerShell:

Add-Windowsfeature Windows-Server-Backup -Includeallsubfeature

Nebo jej nainstalujte ze Správce serverů -> Funkce.

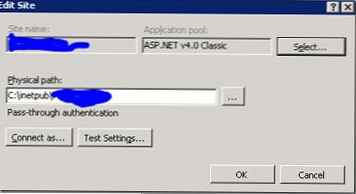

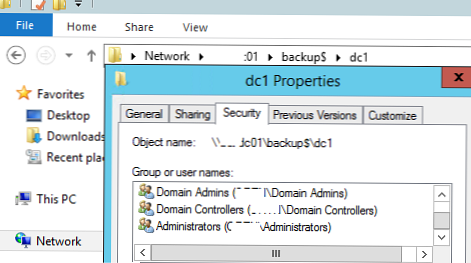

Zálohu tohoto řadiče domény AD uložím do síťové složky na samostatném dedikovaném serveru pro zálohování. Cesta k adresáři by například byla \\ srvbak1 \ backup \ dc01. Konfigurovat oprávnění NTFS v této složce: udělit oprávnění pro čtení a zápis do tohoto adresáře pouze pro Správci domén a Řadiče domény.

Zálohování Active Directory pomocí PowerShell

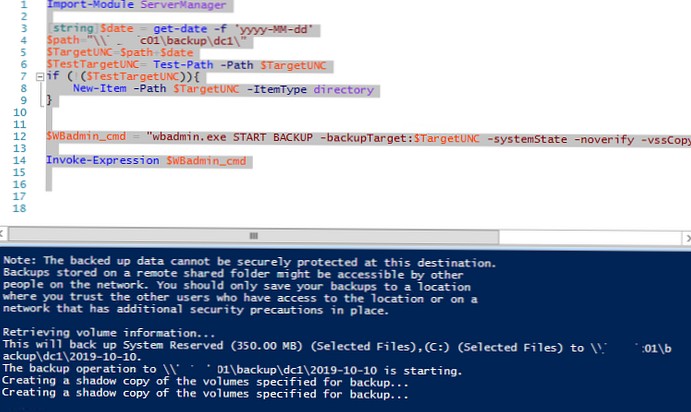

Zkusme vytvořit zálohu řadiče domény pomocí prostředí PowerShell. Chcete-li uložit několik úrovní kopií AD, uložíme každou zálohu do samostatného adresáře s datem, kdy byla kopie vytvořena jako název složky.

Import-Module ServerManager

[řetězec] $ date = get-date -f 'rrrr-MM-dd'

$ path = ”\\ srvbak1 \ backup \ dc1 \”

$ TargetUNC = $ cesta + $ datum

$ TestTargetUNC = Testovací cesta - Cesta $ TargetUNC

if (! ($ TestTargetUNC))

Nová položka - cesta $ TargetUNC - adresářItemType

$ WBadmin_cmd = "wbadmin.exe START ZÁLOHOVÁNÍ - zpět Cíl: $ TargetUNC - systémState - obrat - -vssCopy - ticho"

Invoke-Expression $ WBadmin_cmd

Spusťte tento skript. Konzola wbadmin by se měla objevit s informacemi o procesu vytváření záložní (stínové) kopie disku:

Zahájí se operace zálohování na \\ srvbak1 \ backup \ dc1 \ 2019-10-10. Vytváření stínové kopie svazků určených pro zálohování ...

Podrobná chyba: Název souboru, název adresáře nebo syntaxe štítku svazku jsou nesprávné. Zálohování stavu systému selhalo [10/10/2019 8:31].

Otevřel jsem protokol chyb WSB - C: \ Windows \ Logs \ WindowsServerBackup \ Backup_Error-10-10-2019_08-30-24.log.

Soubor obsahuje jednu chybu:

Chyba při zálohování C: \ windows \\ systemroot \ během výčtu: Chyba [0x8007007b] Název souboru, název adresáře nebo syntaxe jmenovky svazku je nesprávná.

Při pohledu do budoucna řeknu, že problém byl v jedné z ovladačů nástroje VMWware Tools špatnou cestou.

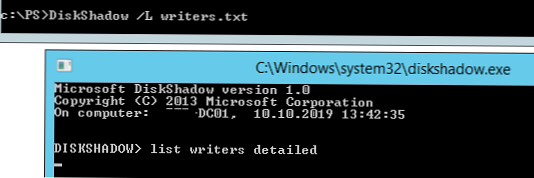

Chcete-li tuto chybu opravit, otevřete příkazový řádek s oprávněními správce a spusťte:

DiskShadow / L writers.txt

seznam spisovatelů podrobně

Po vytvoření seznamu zadejte příkaz quit a otevřete soubor „C: \ Windows \ System32 \ writers.txt“. Najděte v něm řádek obsahující „windows \\“.

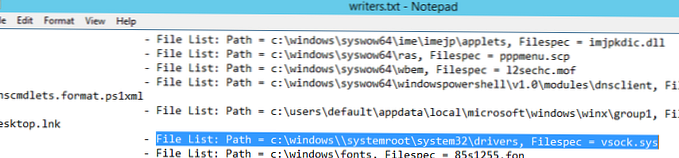

V mém případě nalezený řetězec vypadá takto:

Seznam souborů: Cesta = c: \ windows \\ systemroot \ system32 \ drivers, Filespec = vsock.sys

Jak můžete vidět, je použita nesprávná cesta k ovladači VSOCK.SYS.

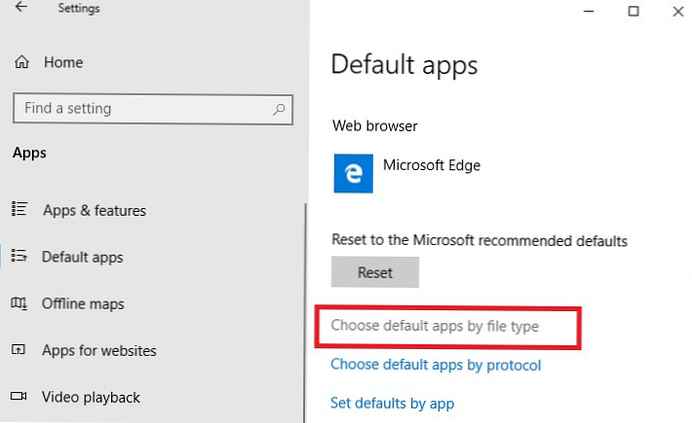

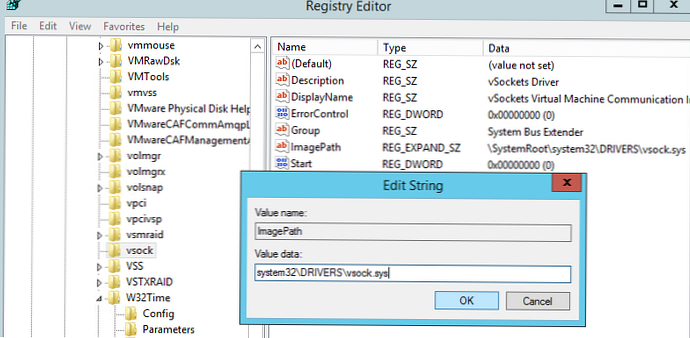

Chcete-li cestu opravit, otevřete editor registru a přejděte do části HKLM \ SYSTEM \ CurrentControlSet \ Services \ vsock.

Změňte hodnotu ImagePath pomocí\ systemroot \ system32 \ DRIVERS \ vsock.sys

dálSystem32 \ DRIVERS \ vsock.sys

Spusťte znovu záložní skript.

Pokud byla záloha úspěšná, objeví se v protokolu následující zprávy:

Operace zálohování byla úspěšně dokončena. Zálohování svazku (C :) bylo úspěšně dokončeno. Zálohování stavu systému bylo úspěšně dokončeno [10/10/2019 9:52].

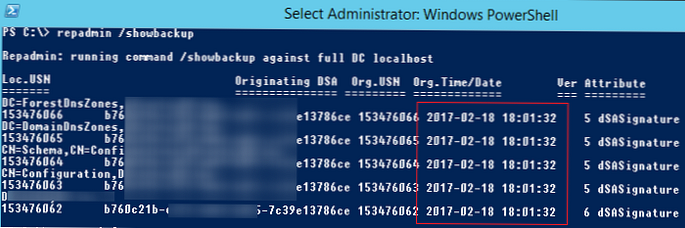

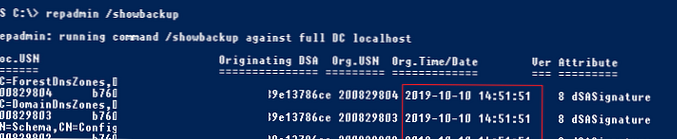

Zkontrolujte data poslední zálohy na DC:

repadmin / showbackup

Nyní je zde uvedeno, že naposledy byla provedena záloha řadiče domény.

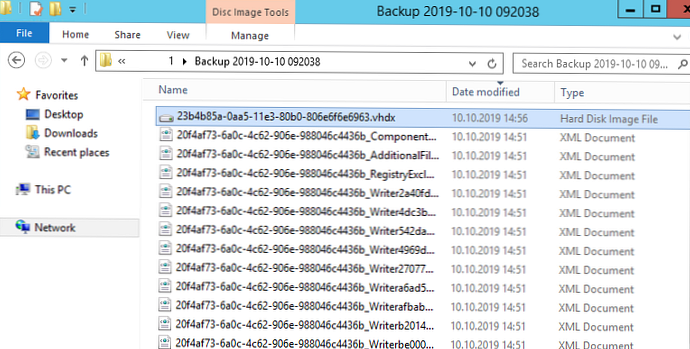

Na záložním serveru je velikost adresáře se zálohou řadiče domény přibližně 9 GB. V podstatě máte na výstupu soubor vhdx, který můžete použít k obnovení OS pomocí WSB, nebo můžete ručně připojit soubor vhdx a zkopírovat z něj potřebné soubory nebo složky.

$ WBadmin_cmd = "wbadmin spusťte zálohu - backuptarget: $ path --include: C: \ Windows \ NTDS \ ntds.dit -quiet"

Invoke-Expression $ WBadmin_cmd

Velikost takové zálohy bude v závislosti na velikosti základny AD pouze 50–500 MB.

Pro automatické zálohování musíte vytvořit skript c: \ ps \ backup_ad.ps1 na DC. Tento skript je třeba spouštět podle plánu pomocí nástroje Sheduler úloh. Úlohu plánovače můžete vytvořit z GUI nebo z prostředí PowerShell. Hlavním požadavkem je, že úloha musí být spuštěna jménem SYSTÉMu s povolenou možností Spustit s nejvyššími oprávněními. Pro denní zálohování řadiče domény AD vytvořte následující úlohu:

$ Trigger = New-ScheduledTaskTrigger -A 01:00 am - Denně

$ User = "NT AUTHORITY \ SYSTEM"

$ Action = New-ScheduledTaskAction -Execute "PowerShell.exe" -Argument "c: \ ps \ backup_ad.ps1"

Register-ScheduledTask -TaskName "StartupScript_PS" -Trigger $ Trigger --User $ User -Action $ Action -RunLevel Highest -Force

Proto jsme vytvořili zálohu stavu AD a v dalším článku si povíme o způsobech, jak obnovit AD ze stávající zálohy řadiče domény.