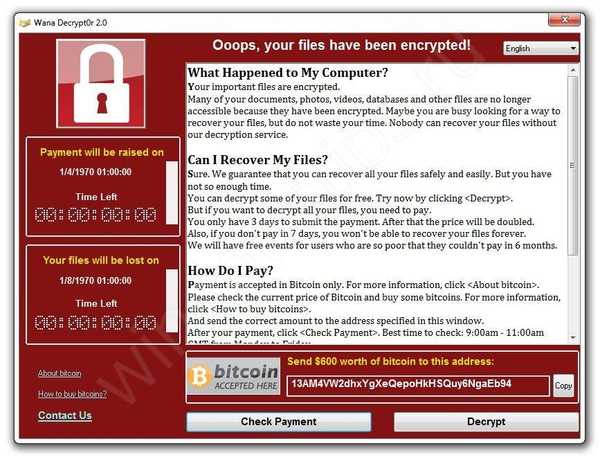

Epidemie virů, které šifrují uživatelské soubory a poté vydírají peníze od uživatelů, se již stala globální. Jedním z prvních byl virus WannaCry v roce 2017. Pak se objevily jeho klony a modifikace. Co když je tento mor ovlivněn na vaše soubory? Je nepravděpodobné, že se podaří dešifrovat soubory, a to i po zaplacení výkupného. Zbývá vyřešit zástupná řešení:

- obnovit data ze záloh

- extrahovat soubory z e-mailové korespondence; hledat kontakty a informace v různých poslech

Existují společnosti zabývající se softwarovým řešením, aby tento problém vyřešily? Co může například společnost Microsoft nabídnout? Odpověď: NIC.

Nejpravdivější věcí v této situaci je obnovení databáze SQL Server z poslední zálohy. Co když však server nelze ze zálohy obnovit? Co dělat, když je záloha šifrována také virem ransomware?

Chyba viru Ransomware

Viry se šíří kvůli různým chybám v programech, operačních systémech a prostřednictvím sociálního inženýrství. Viry samotné jsou však programy a mají chyby a skryté chyby. Jakou zranitelnost nebo zranitelnost mají viry ransomware? Virus musí rychle zašifrovat maximální počet souborů. U malých souborů, jako jsou Excel, Word, PowerPoint, Project, AutoCAD, CorelDRAW a dalších datových souborů, je šifrovací proces strašně rychlý. Bezprostředně po infekci jsou šifrovány stovky a tisíce souborů. Co se však stane, když virus narazí na velký soubor, například na databázi FoxPro nebo Microsoft Access? V takových případech virus obvykle zašifruje začátek souboru a přesune se na další soubor, který najde ve složce nebo vedle disku.

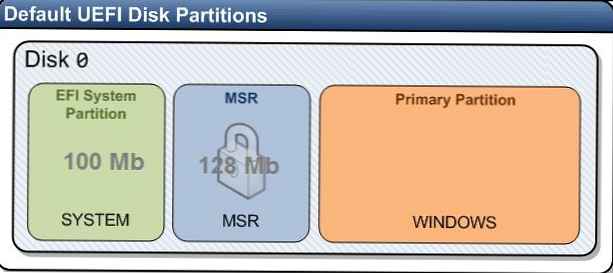

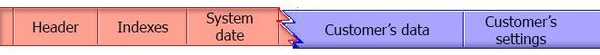

Tato nuance dává uživatelům malou naději. Microsoft SQL Server ukládá data do souborů s příponami MDF a NDF. Velikost těchto souborů je obvykle působivá: gigabajty a terabajty. Zejména pro jejich ukládání se používají velké diskové úložiště, obvykle založené na řadičích RAID. Na začátku každého takového souboru je malá záhlaví, poté následuje velké množství servisních informací pro rychlou práci s daty, servisních informací popisujících uživatelská data atd..

Ve většině případů virus šifruje většinu dat služby v souborech MDF a NDF. Ve skutečnosti zůstávají stránky s daty v souboru nezašifrované.

Nepřímé obnovení dat serveru SQL

Pokud existují data, jak je číst? Jak dát dohromady všechny stránky a datové bloky, pokud servisní informace kvůli viru již nejsou k dispozici? K řešení netriviálního úkolu byly zapotřebí složité nástroje.

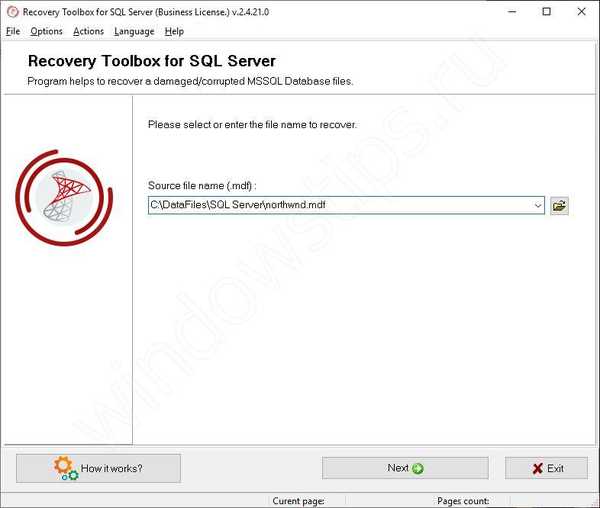

Proto dalším krokem je hledání nástroje (obslužného programu, služby nebo jiného nástroje), který dokáže analyzovat data v souborech MDF a NDF. To lze provést pomocí nástroje pro obnovení pro poškozené databáze Microsoft SQL Server. Řeší podobné problémy za stejných počátečních podmínek, když část databázového souboru chybí nebo je zdeformována..

Nejdostupnějším a nejjednodušším nástrojem pro tyto účely je nástroj Recovery Toolbox pro SQL Server (https://sql.recoverytoolbox.com/en/). Recovery Toolbox pro SQL Server byl vyvinut před více než 10 lety a obnovuje data od prvních verzí Microsoft SQL Server (6.5, 7.0, 2000) do nejnovějších (2017, 2019).

Jak obnovit databázi SQL Server po viru ransomware

Protože nástroj Recovery Toolbox pro SQL Server byl vyvinut pouze pro jeden účel (obnovení poškozených databází Microsoft SQL Server), existují v něm alespoň nastavení. Nástroj je vytvořen ve formě asistenta krok za krokem a v každé fázi uživatel provádí jednoduché akce:

- Vyberte šifrovaný soubor MDF

- Vyberte metodu a místo pro uložení obnovených dat

- Vyberte data, která chcete uložit

- Spusťte obnovu a zálohování dat

V počáteční fázi nástroj přečte a analyzuje šifrovanou databázi SQL Server po dlouhou dobu. Toto je nejdůležitější fáze programu. Čím větší je velikost zdrojového souboru a čím složitější jsou data v něm, tím déle je program spuštěn v této fázi. U souborů o velikosti 1-5Tb, v závislosti na dostupnosti výkonného serveru, může program pracovat až 1 den.

Vše, co bylo obnoveno, shromážděno v částech ze stránek s daty šifrovaného souboru MDF, bude uživateli poskytnuto ve formě pohodlných tabulek a seznamů v nástroji Recovery Toolbox pro SQL Server. Uživatel může procházet stránky s daty, tabulkami, uživatelem definovanými funkcemi a postupy..

Pokud byl šifrovaný soubor MDF úspěšně analyzován, nebudou seznamy a tabulky na 2. stránce programu prázdné. Jinak nebude nic k zobrazení a v tomto případě není třeba platit, protože verze DEMO Recovery Toolbox pro SQL Server je zcela zdarma.

Pokud byla analýza šifrovaného souboru úspěšná, měli byste zvolit, jak uložit data:

- jako SQL skripty v mnoha samostatných souborech

- exportovat data do nové databáze Microsoft SQL Server

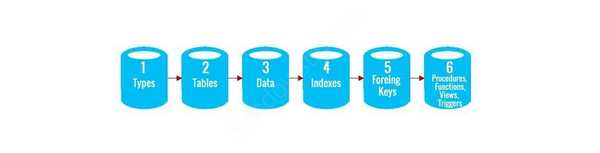

Upozornění: Při obnově databáze serveru SQL po viru ransomware existuje možnost ztráty části dat, takže může dojít ke snížení integrity dat. V důsledku toho primární klíče a cizí klíče pravděpodobně nebudou fungovat. To bude odhaleno ve fázi provádění skriptů SQL pomocí primárních klíčů a / nebo cizích klíčů poté, co byla data již importována do databáze. Skripty s primárními klíči a / nebo cizími klíči nebudou provedeny nebo budou provedeny s chybami.

Pořadí provádění skriptů SQL při exportu dat do nové databáze:

Tato posloupnost skriptů je uvedena v souboru Install.bat, který nástroj Recovery Toolbox pro SQL Server uloží do složky se všemi ostatními skripty SQL. Stačí spustit tento soubor pro provedení s potřebnými parametry (název serveru, název databáze, uživatelské jméno a heslo) na příkazovém řádku. Možná budete muset tento skript spustit několikrát, aby byla data importována do databáze co nejúplněji..

Jak obnovit databázi Microsoft SQL Server po ransomware

Pokud vaše databáze serveru SQL byla šifrována virem ransomware, můžete se pokusit obnovit data bez platby. Chcete-li to provést, musíte:

- Obnovte data ze zálohy

- Extrahujte data ze souborů .MDF / .NDF pomocí nástroje Recovery Toolbox pro SQL Server jako skripty SQL

- Importujte data ze skriptů SQL do nové databáze serveru SQL

Přeji vám krásný den!