Ve výchozím nastavení musíte mít oprávnění správce pro vzdálené připojení k počítači pomocí PowerShell (PowerShell Remoting). V tomto článku si ukážeme, jak pomocí skupiny zabezpečení, skupinových zásad a změny deskriptoru relace PoSh poskytovat práva pro připojení prostřednictvím PowerShell Remoting (WinRM) pro běžné uživatele bez administrátorských práv.

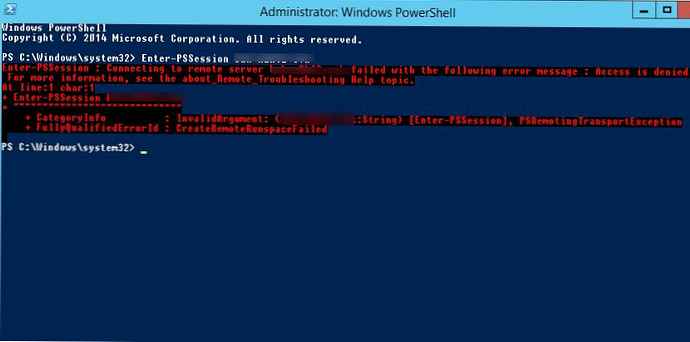

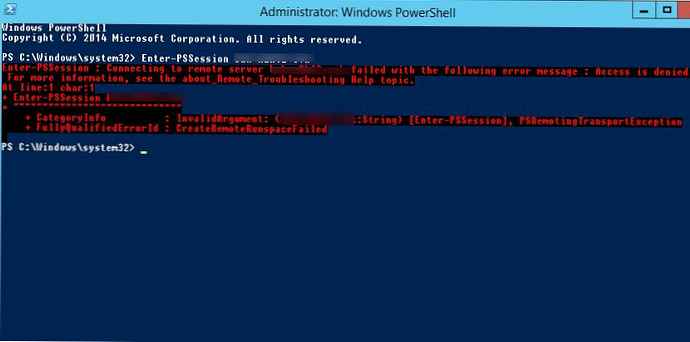

Při pokusu o vytvoření relace PowerShell se vzdáleným počítačem zpod běžného uživatele (Enter-PSSession msk-server1) se objeví chyba přístupu:

Enter-PSSession: Připojení ke vzdálenému serveru msk-server1 selhalo s následující chybovou zprávou: Přístup byl odepřen.

Obsah:

- Vzdálený přístup k WinRM a skupině Remote Management Users

- Popisovač zabezpečení relace PowerShell

- Hyper-V Remote Management také vyžaduje práva WinRM

Vzdálený přístup k WinRM a skupině Remote Management Users

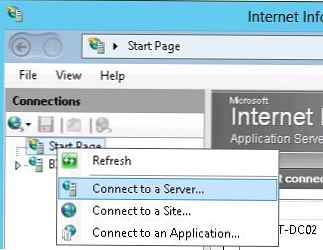

Zkontrolujte standardní oprávnění pro relaci PoSh:

(Get-PSSessionConfiguration -Name Microsoft.PowerShell) .Povolení

Jak vidíme, přístup je povolen pro následující vestavěné skupiny:

- BUILTIN \ Administrators - AccessAllowed,

- BUILTIN \ Remote Management Users - AccessAllowed

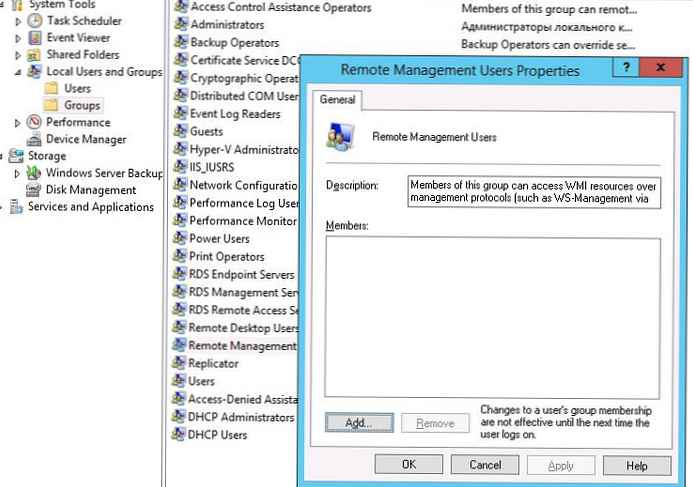

Aby se uživatel mohl vzdáleně připojit pomocí WinRM, stačí, aby byl členem vestavěné místní skupiny zabezpečení správců nebo Vzdálené Řízení Uživatelé (skupina je vytvořena v systému počínaje PowerShell 4.0, která je ve výchozím nastavení k dispozici ve Windows 8 / Windows Server 2012 a vyšších). Tato skupina také poskytuje přístup k prostředkům WMI prostřednictvím řídicích protokolů (například WS-Management)

Potřebného uživatele lze do skupiny zařadit pomocí modulu snap-in pro správu počítače:

nebo pomocí příkazu:

nebo pomocí příkazu:

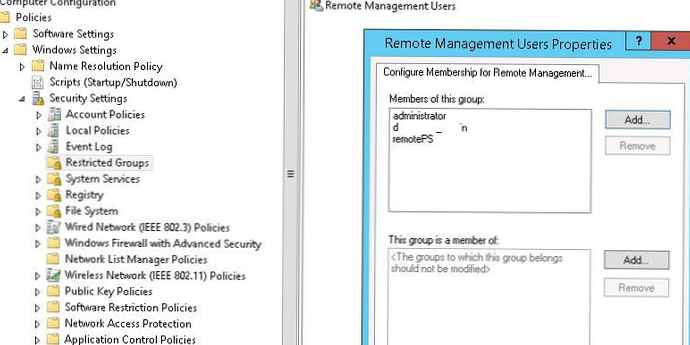

net localgroup "Remote Management Users" / add aapetrov2

V případě, že takový přístup musí být udělen na mnoha počítačích, můžete použít Skupinová politika. Chcete-li to provést, přiřaďte GPO k potřebným počítačům a zásadám Konfigurace počítače -> Nastavení systému Windows -> Nastavení zabezpečení -> Omezené skupiny přidat nové skupinyve společnosti Remote Management Users a zahrnout do nich účty nebo skupiny, kterým je třeba udělit přístup k WinRM.

Poté, co je uživatel zařazen do skupiny Remote Management Users, bude moci vytvořit vzdálenou relaci PowerShell pomocí Enter-PSSession nebo spouštět příkazy pomocí Invoke-Command. Uživatelská práva v této relaci budou omezena jeho právy na stroji.

Poté, co je uživatel zařazen do skupiny Remote Management Users, bude moci vytvořit vzdálenou relaci PowerShell pomocí Enter-PSSession nebo spouštět příkazy pomocí Invoke-Command. Uživatelská práva v této relaci budou omezena jeho právy na stroji.

Zkontrolujte, zda dálkové připojení funguje.

Popisovač zabezpečení relace PowerShell

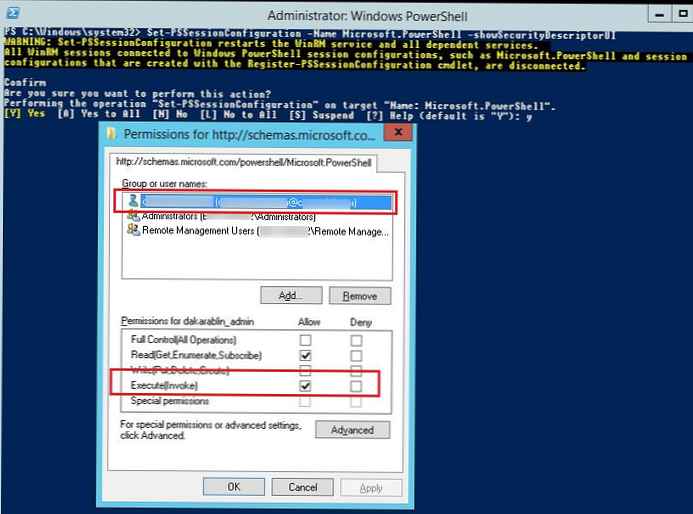

Dalším způsobem, jak rychle poskytnout uživateli právo používat PowerShell Remoting bez jeho zahrnutí do místní skupiny zabezpečení pro vzdálenou správu, je úprava popisovače zabezpečení aktuální relace Microsoft.PowerShell v místním počítači. Tato metoda vám umožní rychle dočasně (až do příštího restartování) udělit jednotlivým uživatelům právo vzdáleně se připojit přes PowerShell.

Následující příkaz otevře seznam aktuálních oprávnění:

Set-PSSessionConfiguration -Name Microsoft.PowerShell -showSecurityDescriptorUI

V tomto dialogovém okně musíte přidat uživatele nebo skupinu a udělit mu práva Provést (Vyvolat).

Po uložení změn systém požádá o potvrzení restartování služby WinRM.

Po uložení změn systém požádá o potvrzení restartování služby WinRM.

V případě, že potřebujete změnit popisovač zabezpečení automaticky (bez GUI), musíte nejprve provést změny ručně a poté získat aktuální popisovač přístupu ve formátu SDDL..

(Get-PSSessionConfiguration -Name "Microsoft.PowerShell"). SecurityDescriptorSDDL

V našem příkladu příkaz vrátil popisovač

O: NSG: BAD: P (A ;; GA ;;; BA) (A ;; GXGR ;;; S-1-5-21-2373142251-3438396318-2932294317-23761992) (A ;; GA ;; RM) ) S: P (AU; FA; GA ;;; WD) (AU; SA; GXGW ;;; WD) Poté můžete pomocí této linie SDDL poskytnout přístup k prostředí PowerShell na jakémkoli jiném serveru..

Poté můžete pomocí této linie SDDL poskytnout přístup k prostředí PowerShell na jakémkoli jiném serveru..

$ SDDL = „O: NSG: BAD: P (A ;; GA ;;; BA) (A ;; GXGR ;;; S-1-5-21-2373142251-3438396318-2932294317-23761992) (A ;; GA ;;; RM) S: P (AU; FA; GA ;;; WD) (AU; SA; GXGW ;;; WD) "Set-PSSessionConfiguration -Name Microsoft.PowerShell -SecurityDescriptorSddl $ SDDL

Hyper-V Remote Management také vyžaduje práva WinRM

Ve Windows 10 / Windows Server 2016 byl protokol PowerShell Remoting používán pro vzdálené připojení k serveru Hyper-V pomocí nástroje Hyper-V Manager. Ve výchozím nastavení tedy vzdálení uživatelé, kteří nejsou administrátory, nebudou moci spravovat server Hyper-V, i když mají oprávnění v Hyper-V.

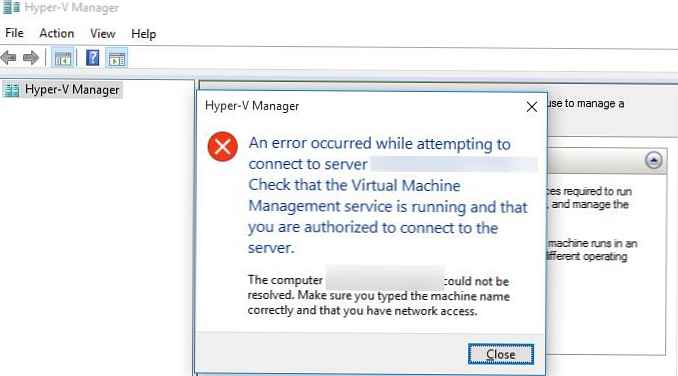

Při pokusu o připojení k serveru Hyper-V z počítače se systémem Windows 10 pod běžným uživatelem se zobrazí chyba.

Při pokusu o připojení k serveru „server1“ došlo k chybě. Zkontrolujte, zda je spuštěna služba Virtual Machine Management a zda máte oprávnění k připojení k serveru.

Chcete-li povolit vzdálené připojení ke konzole, stejným způsobem přidejte uživatele Hyper-V do místní skupiny Remote Management Users..