V systému Windows 2012 R2 a Microsoft Windows 8.1 vrácená funkce Vzdálené Desktop Stínování (stínové připojení). Připomeňme, že stínový režim (stínová relace) - může správce použít k prohlížení a správě stávající relace RDP libovolného uživatele. Tento režim operace byl podporován téměř od prvních verzí terminálového serveru Microsoft a byl neočekávaně odstraněn v systému Windows Server 2012 (kvůli převodu zásobníku rdp z režimu jádra do režimu uživatele). Funkce RDS Shadow funguje v následujících verzích OS: Windows Server 2016 / Windows 10.

Obsah:

- Použití stínu vzdálené plochy z uživatelského rozhraní

- Shadow RDS Shadow od společnosti PowerShell

- Jak povolit běžným uživatelům používat stínové připojení

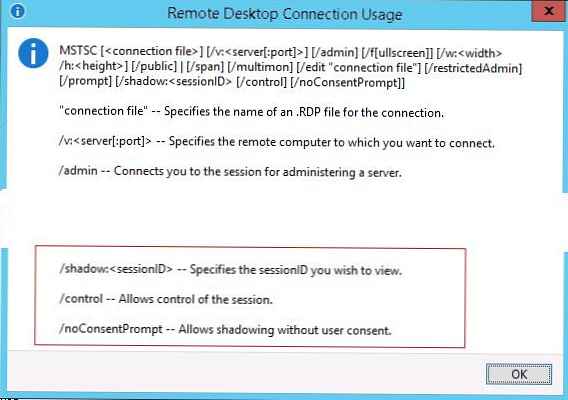

Kromě toho mají režimy stínování RDS Shadow a RDP klienta řadu zajímavých nových funkcí. Úplný seznam parametrů klienta RDP mstsc.exe, které určují možnost vzdáleného stínového připojení k relaci koncového uživatele:

Mstsc.exe [/ shadow: sessionID [/ v: Servername] [/ control] [/ noConsentPrompt]]

/ shadow: ID - připojit se k relaci RDP se zadaným ID.

/ v: název_serveru - Název RDP / RDS terminálového serveru (není-li uvedeno, použije se aktuální).

/ ovládání - schopnost interakce s relací uživatele (pokud není uvedeno, používá se režim zobrazení relace uživatele).

/ noConsentPrompt - nepožádejte uživatele o potvrzení připojení k relaci.

/ prompt -slouží k připojení pod jinými přihlašovacími údaji. Pro připojení ke vzdálenému počítači je vyžadováno uživatelské jméno a heslo.

Omezení stínových relací RDS v systému Windows 2012 R2

- Na zahraniční relace se mohou připojit pouze správci serveru. Tato práva nelze delegovat jako běžný uživatel

- Rds Stín nebude fungovat v sítích založených na pracovních skupinách

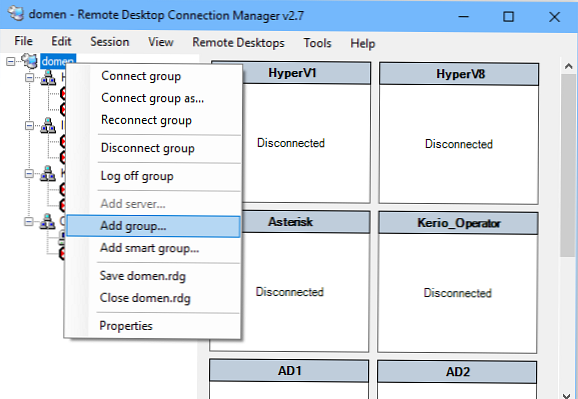

Použití stínu vzdálené plochy z uživatelského rozhraní

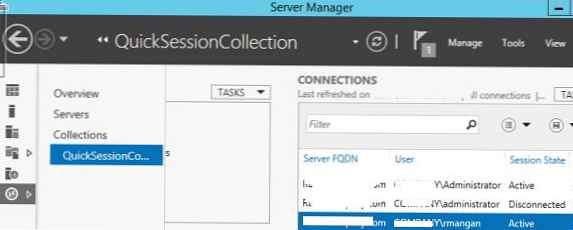

K uživatelské relaci se můžete připojit pomocí obslužného programu mstsc.exe nebo přímo z konzoly Správce serveru. Chcete-li to provést, otevřete v konzole Správce serverů QuickSessionCollection

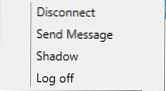

Kliknutím na relaci uživatele zájmu vyberte z kontextové nabídky Shadow..

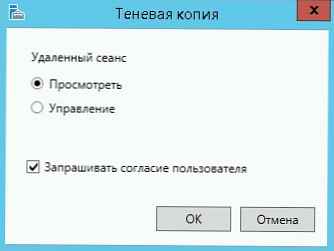

Zobrazí se okno nastavení stínového připojení. Viditelné (Zobrazit) a řízení (Ovládání) relace. Tuto možnost můžete také povolit Prompt pro uživatel souhlas (Vyžádejte si souhlas uživatele s připojením k relaci).

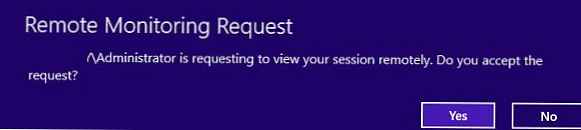

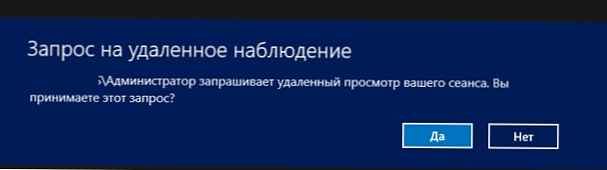

Pokud je vybrána možnost „Požádat o souhlas uživatele“, bude uživatel v relaci dotázán:

Žádost o vzdálené monitorováníWinitpro \ administrator požaduje vzdálené zobrazení vaší relace. Tento požadavek přijímáte. Winitpro \ administrator požaduje zobrazení vaší relace na dálku. Přijímáte žádost?

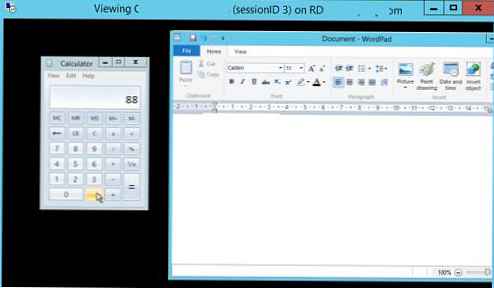

Pokud uživatel potvrdí připojení, administrátor v režimu prohlížení uvidí jeho plochu, ale nebude s ním moci komunikovat.

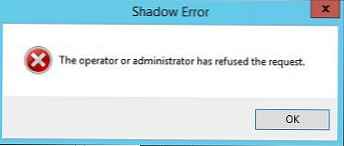

Pokud uživatel odmítne připojení, zobrazí se okno:

Shadow Error: Provozovatel nebo správce žádost odmítl

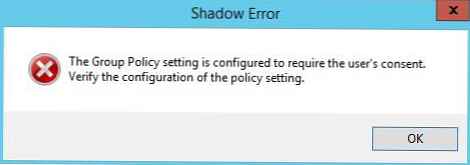

Pokud se pokusíte připojit k relaci uživatele bez požadavku na potvrzení, objeví se chyba informující, že je to zakázáno Zásadami skupiny:

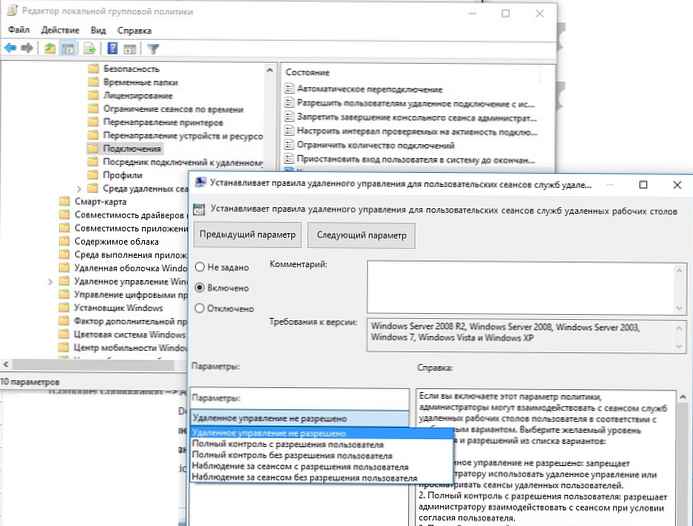

Nastavení vzdálené správy RDS pro uživatelské relace jsou konfigurovány pomocí zásad Nastavit pravidla pro dálkové ovládání uživatelských relací služby Vzdálená plocha (Nastavení pravidel dálkového ovládání pro uživatelské relace služeb vzdálené plochy), který je umístěn v části Zásady -> Šablony pro správu -> Součásti systému Windows -> Služby vzdálené plochy -> Hostitel vzdálené relace -> Připojení (šablony pro správu -> Součásti systému Windows -> Služby vzdálené plochy - Hostitel relací vzdálené plochy -> Připojení) v uživatelské a „počítačové“ části GPO. Tato zásada odpovídá nastavení registru dword Stín ve větvi HKLM \ SOFTWARE \ Policies \ Microsoft \ Windows NT \ Terminal Services.

Tato zásada umožňuje konfigurovat následující možnosti stínového připojení pomocí stínového připojení RD Shadow:

- Není povoleno vzdálené ovládání - vzdálené ovládání není povoleno (hodnota klíče registru Shadow = 0);

- Plná kontrola s povolením uživatelů - plná kontrola s povolením uživatele (1);

- Úplná kontrola bez povolení uživatelů - plná kontrola bez povolení uživatele (2);

- Zobrazit relaci s povolením uživatelů - sledování relace s povolením uživatele (3);

- Zobrazit relaci bez povolení uživatelů - sledování relace bez oprávnění uživatele (4).

Shadow RDS Shadow od společnosti PowerShell

Powershell může také použít stínové připojení pro relaci uživatele prostřednictvím stínového připojení služby Vzdálená plocha.

Nejprve ukážeme, jak získat seznam relací na terminálovém serveru (uživatelské relace budou seskupeny do skupin podle jejich stavu):

Get-RDUserSession | ft Uživatelské jméno, UnifiedSessionId, SessionState, HostServer, ApplicationType -GroupBy Sessionstate

Na tomto serveru jsme našli tři aktivní terminálové relace. Připojte se k relaci uživatele pomocí ID relace 3:Mstsc / shadow: 3 / control Chcete-li získat seznam všech relací na serveru, můžete příkaz spustit

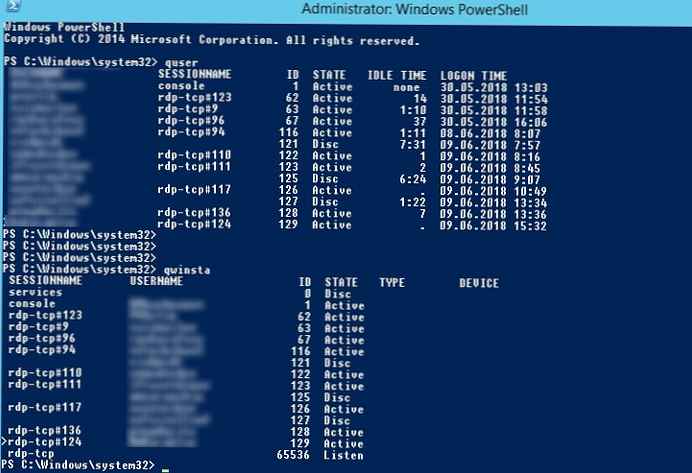

Chcete-li získat seznam všech relací na serveru, můžete příkaz spustit

quser

Nebo

qwinsta

Na obrazovce se zobrazí seznam relací RDP, jejich ID a stav: aktivní relace (Aktivní) nebo odpojeno (Odpojeno).

Chcete-li získat seznam relací na vzdáleném serveru, spusťte příkaz:

dotaz relace / server: servername

Pro pohodlnější stínové připojení k relacím můžete použít následující skript. Skript vás vyzve k zadání názvu vzdáleného počítače a zobrazí seznam všech relací a zobrazí výzvu k zadání relace, ke které se chcete připojit:

shadow.bat

@echo vypnuto

set / P rcomp = "Zadejte jméno nebo IP vzdáleného počítače:"

dotaz relace / server:% rcomp%

set / P rid = "Zadejte ID uživatele RDP:"

start mstsc / shadow:% rid% / v:% rcomp% / control

Tento soubor můžete umístit do adresáře% Windir% \ System32, takže pro stínové připojení stačí spustit příkaz stín.

Chcete-li se připojit k relaci konzoly, můžete použít následující skript:

@echo vypnuto

set / P rcomp = "Zadejte jméno nebo IP vzdáleného počítače:"

pro / f "tokens = 3 delims =" %% G in ('konzola / server relace dotazu:% rcomp%') nastaví rid = %% G

start mstsc / shadow:% rid% / v:% rcomp% / control

Můžete použít stínové připojení ke stolním počítačům uživatelů v počítačích se systémy Windows 10 a 8.1.

Jak povolit běžným uživatelům používat stínové připojení

Ve výše uvedených příkladech potřebujete pro stínové připojení k terminálovým relacím potřebovat práva místního správce na serveru RDS. Můžete však povolit použití stínového připojení pro připojení k uživatelským relacím a jednoduchým uživatelům (aniž byste jim na serveru udělili práva místního správce).

Chcete například povolit členům skupiny AllowRDSShadow používat stínové připojení k uživatelským relacím, spusťte příkaz:

wmic / namespace: \\ root \ CIMV2 \ TerminalServices PATH Win32_TSPermissionsSetting WHERE (TerminalName = 'RDP-Tcp') CALL AddAccount 'corp \ AllowRDSShadow', 2

V lednu 2018, po instalaci aktualizace KB4056898 (oprava systému Windows proti Meltdown a Specter), uživatelé zjistili, že stínový přístup přestal fungovat v systému Windows Server 2012 R2. Při pokusu o vytvoření stínového připojení k zahraniční relaci se zobrazí zpráva „Neidentifikovaná chyba“ (v protokolech je chyba STATUS_BAD_IMPERSONATION_LEVEL). K podobnému problému došlo na farmě RDS založené na systému Windows Server 2016.

Chcete-li problém vyřešit, musíte nainstalovat samostatné aktualizace:

- pro Windows Server 2016 - KB4057142 (17. ledna 2018)

- pro Windows Server 2012 R2 - KB4057401 (17. ledna 2018)