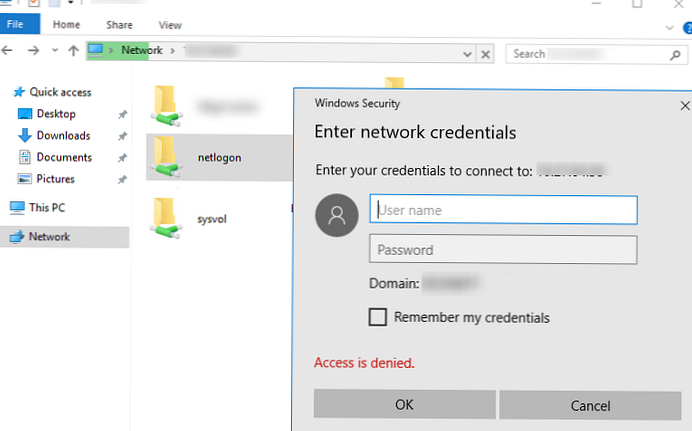

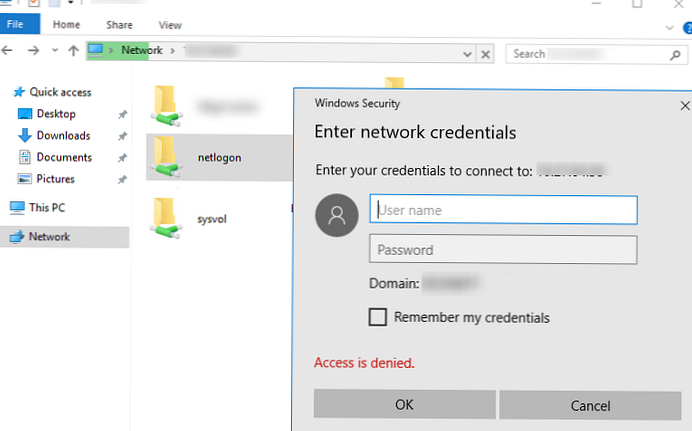

Všiml jsem si některých zvláštností při přístupu k adresářům SYSVOL a NETLOGON v doméně ze systému Windows 10 / Windows Server 2016. Při přístupu k řadiči domény z klienta prostřednictvím cesty UNC \\\ SYSVOL nebo pomocí adresy IP řadiče domény \\ 192.168.1.10 \ Netlogon zobrazí se chyba „Přístup byl odepřen“(Přístup byl odepřen) se žádostí o zadání účtu a hesla. Při zadávání uživatelského účtu domény nebo dokonce správce domény se adresáře stále neotevírají.

Současně se stejný adresář Sysvol / Netlogon otevře normálně (bez požadavku na heslo), pokud zadáte název řadiče domény: \\ dc1.domain.ru \ sysvol nebo jen \\ dc1 \ sysvol.

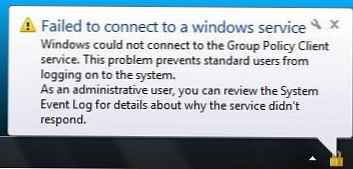

Na problémových počítačích se systémem Windows 10 lze navíc pozorovat problémy s uplatňováním skupinových zásad. V protokolu najdete chyby pomocí EventID 1058:

Zpracování zásad skupiny se nezdařilo. Systém Windows se pokusil přečíst soubor \\ domain.ru \ sysvol \ domain.ru \ Policies \ GPO GUID \ gpt.ini z řadiče domény a nebyl úspěšný. Nastavení zásad skupiny nebude možné použít, dokud nebude tato událost vyřešena.

To vše souvisí s novými nastaveními zabezpečení, která mají chránit počítače v doméně před spuštěním kódu (přihlašovací skripty, spustitelné soubory) a přijímat konfigurační soubory zásad z nedůvěryhodných zdrojů. - Kalení UNC. Nastavení zabezpečení systému Windows 10 / Windows Server 2016 vyžadují, aby byly k přístupu do adresářů UNC s vylepšenou ochranou (SYSVOL a NETLOGON) použity následující úrovně zabezpečení:

- Vzájemná autentizace - vzájemné ověřování klienta a serveru. Kerberos se používá pro autentizaci (NTLM není podporováno). Proto se nemůžete připojit k adresářům SYSVOL a NETLOGON na řadiči domény pomocí adresy IP. Ve výchozím nastavení

RequireMutualAuthentication = 1. - Integrita - Ověření podpisu SMB. Umožňuje zajistit, aby se data v relaci SMB během přenosu nemodifikovala. Podpis SMB je podporován pouze ve verzi SMB 2.0 a vyšší (SMB 1 nepodporuje podpis SMB pro relaci). Ve výchozím nastavení

RequireIntegrity = 1. - Ochrana osobních údajů - šifrování dat v relaci SMB. Podporováno od SMB 3.0 (Windows 8 / Windows Server 2012 a novější). Ve výchozím nastavení RequirePrivacy = 0. Pokud máte ve své doméně počítače a řadiče domény se staršími verzemi Windows (Windows 7 / Windows Server 2008 R2 a nižší), neměli byste tuto možnost používat.

RequirePrivacy = 1. Jinak se starí klienti nebudou moci připojit k síťovým adresářům na řadičích domény.

Zpočátku byly tyto změny provedeny v systému Windows 10 v roce 2015 v rámci bulletinů zabezpečení MS15-011 a MS15-014. V důsledku toho byl změněn algoritmus MUP (Multiple UNC Provider), který nyní používá speciální pravidla pro přístup k důležitým adresářům na řadičích domény \\ * \ SYSVOL a \\ * \ NETLOGON.

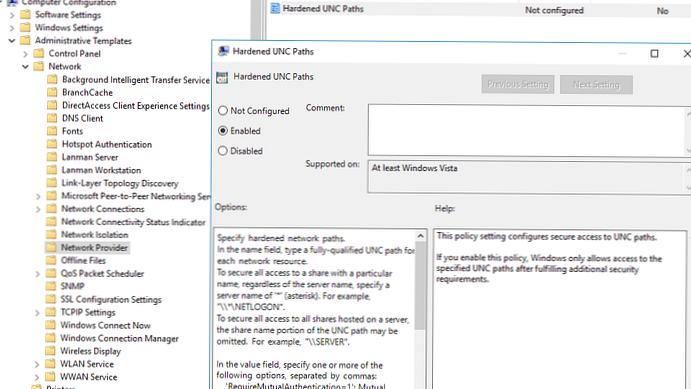

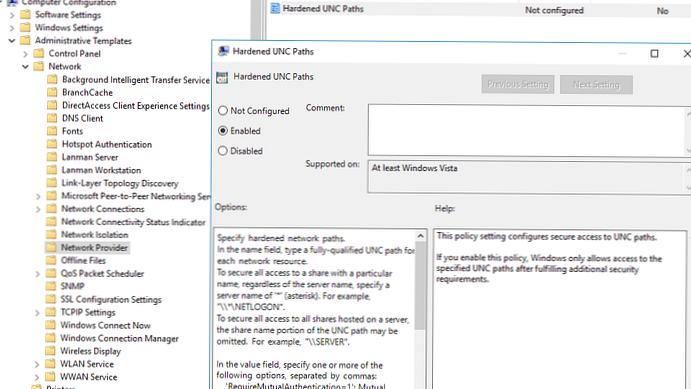

Ve Windows 7 a Windows 8.1 jsou cesty chráněné UNC ve výchozím nastavení zakázány.V systému Windows 10 můžete změnit nastavení kalení UNC pro přístup k SYSVOL a NETLOGON prostřednictvím skupinových zásad. Různá nastavení zabezpečení můžete použít pro přístup k různým cestám UNC pomocí zásady. Kalené cesty UNC (cesty UNC se zvýšenou ochranou).

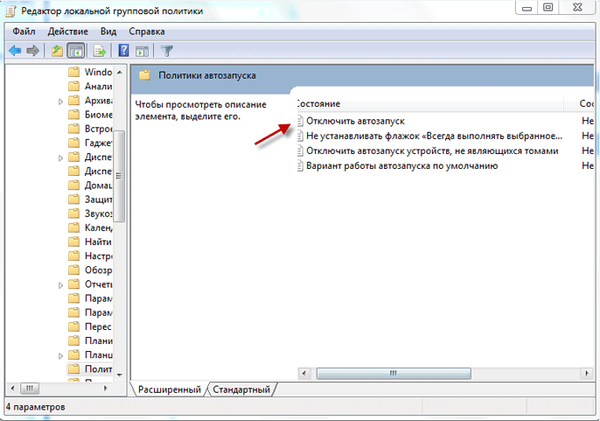

- Otevřete editor místních zásad zabezpečení gpedit.msc;

- Přejděte do části zásady Konfigurace počítače -> Šablony pro správu -> Síť -> Poskytovatel sítě;

- Povolit zásady Kalené cesty unc;

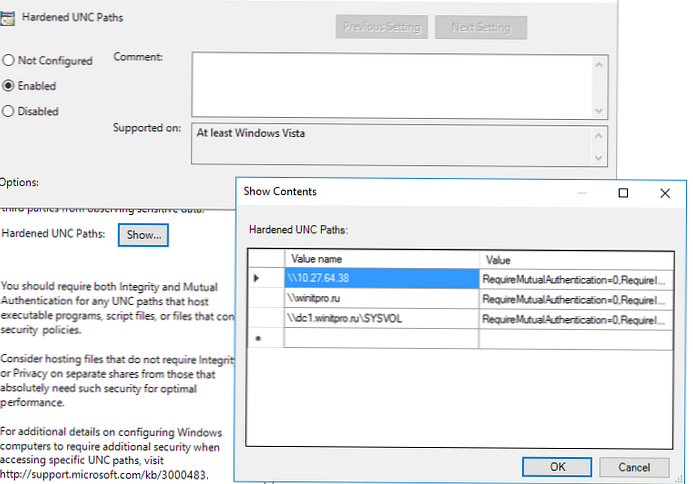

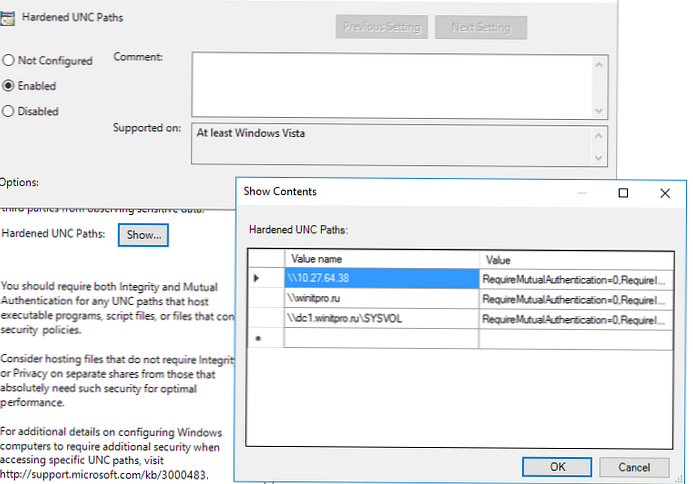

- Klikněte na tlačítko Zobrazit a vytvářet položky pro cesty UNC do adresářů Netlogon a Sysvol. Chcete-li zcela zakázat vázání UNC pro konkrétní adresáře (nedoporučujeme !!), zadejte

RequireMutualAuthentication = 0, RequireIntegrity = 0, RequirePrivacy = 0Pro cesty UNC můžete použít následující formáty:- \\ DC_IP

- \\ domain.ru

- \\ DCName

Nebo můžete povolit přístup k adresářům Sysvol a Netlogon bez ohledu na cestu UNC:

- \\ * \ SYSVOL

- \\ * \ NETLOGON

Musíte zadat všechny názvy domén, které potřebujete (řadiče domény) nebo adresy IP.

Společnost Microsoft doporučuje použít následující nastavení pro bezpečný přístup k důležitým adresářům UNC:- \\ * \ NETLOGON

RequireMutualAuthentication = 1, RequireIntegrity = 1 - \\ * \ SYSVOL

RequireMutualAuthentication = 1, RequireIntegrity = 1

Zbývá aktualizovat zásady v počítači pomocí příkazu gpupdate / force a zkontrolujte, zda máte přístup k adresářům Sysvol a Netlogon.

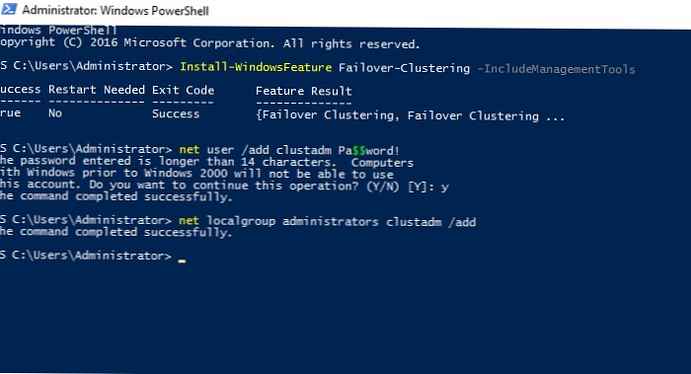

Toto nastavení můžete nakonfigurovat pomocí zásady centralizované domény. Nebo pomocí následujících příkazů na klientech. (Tyto příkazy deaktivují ověřování Kerberos při přístupu k zadaným adresářům na DC. Použije se NTLM, v důsledku toho můžete otevřít chráněné adresáře na DC podle IP adresy):

reg add HKEY_LOCAL_MACHINE \ SOFTWARE \ Policies \ Microsoft \ Windows \ NetworkProvider \ HardenedPaths / v "\\ * \ SYSVOL" / d "RequireMutualAuthentication = 0" / t REG_SZ / f

reg add HKEY_LOCAL_MACHINE \ SOFTWARE \ Policies \ Microsoft \ Windows \ NetworkProvider \ HardenedPaths / v "\\ * \ NETLOGON" / d "RequireMutualAuthentication = 0" / t REG_SZ / f

- Máte starou verzi šablon pro správu v řadiči domény (DC ze starého systému Windows Server 2008 R2 / Windows Server 2012), které nemají nastavení zásad Hardened UNC Paths;

- z důvodu nedostupnosti adresáře Sysvol nemohou klienti získat zásady domény a tato nastavení registru nelze distribuovat.